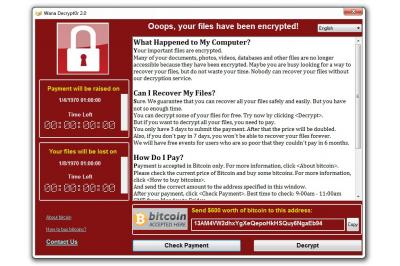

勒索攻擊瞄準企業

4萬多個MongoDB資料庫遭駭,5千多臺Elasticsearch主機淪陷,上百套Hadoop大數據分析叢集的資料全毀,短短一個月,從美國、到歐洲,日本、中國、澳洲都傳出災情,勒索攻擊來勢洶洶,全球企業後端資料庫系統的安全拉警報。

勒索攻擊老手也加入,上網兜售勒索攻擊工具包

不過,Elasticsearch災情仍持續發酵,甚至有一個常以美、德、蘇聯、印度等國IP出沒,先前專推Windows勒索軟體的駭客組織Kraken,也加入了勒索攻擊的行列,Kraken在1月9日時,在黑市論壇上發布了一則兜售訊息,將MongoDB與Elasticsearch這兩套受駭產品的可攻擊名單(10萬個Mongodb資料庫目標和3萬個Elasticsearch伺服器的IP位址),連同自動化入侵工具、攻擊對象自動搜尋工具等,都打包成了一個勒索攻擊工具包(Ransomware Kit)上網開賣,內含攻擊程式的C#原始碼可供客製,一包開價500美元,若只要攻擊程式執行檔,則只賣100美元。

駭客強調,這套攻擊包,每秒可操控1千多個IP,還可支援10Gb網路埠流量。據Victor Gevers分析,肉票IP清單中,也包括了曾遭綁架的34,503臺MongoDB主機和4,607臺Elasticsearch主機的IP。

勒索攻擊目標不只鎖定上述兩套開源產品,還進一步瞄準其他企業資料庫和分析工具。Capgemini顧問公司有位資安專家Naill Merrigan也發現,Hadoop成了第三個遭鎖定的企業級產品。

這些遭駭客鎖定的企業級軟體,本來多使用於企業內部環境中的應用系統上,理應會受到企業防火牆的保護,因此,也多半在預設安裝上,提供不設防的網路存取介面,以方便內部使用者的操作。

但是,像Shodan這類IoT搜尋引擎,專門鎖定IP和特定產品通訊埠來搜尋的威力強大,MacKeeper資安研究中心專家Bob Diachenko警告,甚至那些透過未加密VNC遠端遙控軟體進行的SQL查詢行為,Shodan也可以掃描得到,也會成為駭客自動化掃描工具可攔截的目標。就算企業沒有對外公開,這些缺乏防護的內部系統IP,會被列入搜尋索引而成了公開的資料,容易成為了駭客覬覦的對象。

企業若來不及更新系統,也可直接在防火牆上擋住TCP的139和445埠,還有UDP的137和138埠,可以阻止常用網路通訊埠以建立一個較封閉的安全環境,來降低外部入侵的機會。

所幸,勒索攻擊看似威脅很高,但與APT入侵手法相較,更像是一種亂槍打鳥式的盲目攻擊,駭客大多是透過自動化工具來攻擊,因此,只要真正能落實基本的資安基本防護,如系統及時更新、內網權限控管、防火牆控管等,以及最後一道也是最基礎的自保措施:備份,這才是對抗勒索攻擊的根本解法。

文章出處:ithome